결국, 좋은 사람이 성공한다 또는 리눅스 서버 보안

땅끝

2025-04-24 13:25

340

0

-

- 관련링크 : https://www.kdgmall.kr404회 연결

본문

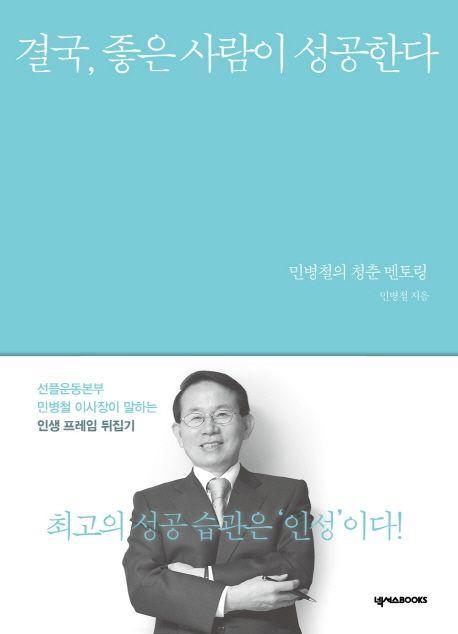

결국, 좋은 사람이 성공한다

도서명 : 결국, 좋은 사람이 성공한다

저자/출판사 : 민병철, 넥서스BOOKS

쪽수 : 256쪽

출판일 : 2015-06-10

ISBN : 9791157523849

정가 : 13000

들어가며_ 인성이 성공을 부른다

1장│왜 인성인가

1. 왜 인성이 화두인가

2. 인성은 곧 사회이자 문화이다

3. 인성은 가정에서 시작한다

2장│인성은 어떻게 사람들을 성공으로 이끌었나

1. 왜 세계적 대학에서 인성을 중요시할까

2. 좋은 인성은 실력을 이긴다

3. 인성이 경제이다

4. 인성은 어떻게 평가되는가

5. 인성교육은 어떻게 이루어져야 하는가

3장│착한 일은 착한 일을 물고 온다

1. 충격의 그 밤

2. 대학 강의실에서 시작된 인터넷 문화운동

3. 젊음의 진실과 힘

4. 좋은 일은 좋은 일을 물고 온다

5. 당신도 CNN에 출연할 수 있다

6. 대한민국 한복판, 선플의 메아리가 울려 퍼지다

7. 착한 고구마 착한 양파 착한 사람

8. 중국을 움직인 인터넷 문화운동

9. 한 사람의 마음이 움직이면 세상이 달라진다

4장│움직이면 따라온다

1. 손 들기 운동

2. 나이에 얽매이지 말아라

3. 연습은 모든 것을 가능하게 한다

4. 어학 실력 대신 소통 능력

5. 쓰면 업적, 안 쓰면 아이디어

6. 누가 아이디어를 현실로 만드는가

7. 하면 50 하지 않으면 ?50

5장│당신을 성공하게 하는 착한 구루를 찾아라

1. 디딤돌과 걸림돌

2. 커넥터, 커넥터, 커넥터

3. 차이를 인정하면 사이가 좁아진다

4. 습관이 곧 당신이다

5. 글로벌 인재가 되는 법

6. 세계를 만나 영어를 도구로 써라

7. 세 사람이 다니면 그중 한 사람은 선생이다

8. 아무도 만져 보지 못한 내일

6장│결국, 좋은 사람이 성공한다

1. 길게, 멀리 봐야 할 인생 레이스

2. 옳은 방법이 빠른 방법을 이긴다

3. 나는 좋은 사람, 나는 꽤 괜찮은 사람

4. 건강이 바로 능력이다

5. 착하면 성공한다

리눅스 서버 보안

도서명 : 리눅스 서버 보안

저자/출판사 : 나카지마 요시카, 위키북스

쪽수 : 348쪽

출판일 : 2015-08-27

ISBN : 9791158390068

정가 : 27000

▣ 1장: 정보보안 개요

1.1 정보 보호란

___1.1.1 정보 보호의 3대 요소

___1.1.2 보안과 위험

___1.1.3 정보 보호 정책

___1.1.4 정보 보호/매니지먼트

___1.1.5 정보 보호 관련 법률

1.2 리눅스 서버 보안의 기본 개념

___1.2.1 시스템 설정

___1.2.2 운영체제 레벨 보안

___1.2.3 침입 대비

▣ 2장: 정보보호 기술

2.1 암호

___2.1.1 암호화 기초

___2.1.2 공통 키 암호화 방식

___2.1.3 공개 키 암호화 방식

___2.1.4 디지털 서명

___2.1.5 PKI

___2.1.6 해시 함수

2.2 리눅스 보안 기술

___2.2.1 패스워드 인증

___2.2.2 PAM

___2.2.3 Secure OS

___2.2.4 방화벽

2.3 SSL/TLS

___2.3.1 SSL/TLS 기초

___2.3.2 SSL/TLS 사용 준비

___2.3.3 서버 인증서(자체 서명 인증서) 생성

___2.3.4 인증서 발급 의뢰서 작성

▣ 3장: 보안 공격 종류

3.1 공격 준비

___3.1.1 어드레스 스캔

___3.1.2 포트 스캔

3.2 서버에 대한 공격

___3.2.1 DoS/DDoS 공격

___3.2.2 패스워드 크랙(Password Crack)

___3.2.3 보안 홀을 이용한 공격

___3.2.4 각종 서비스 공격

___3.2.5 웹 애플리케이션 공격

3.3. 악성코드(Malware)

___3.3.1 바이러스/웜

___3.3.2 rootkit

___3.3.3 키 로거(Key Logger)

▣ 4장: Secure 서버의 빠른 설정

4.1 CentOS 설치

___4.1.1 설치 시 확인 사항

___4.1.2 설치 후 설정

4.2 빠른 보안 대응

___4.2.1 호스트의 보안

___4.2.2 사용자 보안

___4.2.3 네트워크 보안

▣ 5장: 운영체제 보안

5.1 부트 로더 암호 설정

___5.1.1 부팅 매개변수

___5.1.2 GRUB 패스워드 설정

5.2 소프트웨어 업데이트

___5.2.1 YUM을 사용하기 위한 준비

___5.2.2 YUM 설정

___5.2.3 YUM 기본 조작

___5.2.4 시스템 자동 업데이트

5.3 사용자 계정 관리

___5.3.1 일반 사용자의 로그인 관리

___5.3.2 root 계정 로그인 금지

___5.3.3 su 명령어 사용

___5.3.4 root 권한 사용

___5.3.5 패스워드 관리

5.4 서비스 관리

___5.4.1 불필요한 서비스 중지

___5.4.2 xinetd

5.5 TCP Wrapper

___5.5.1 TCP Wrapper 개요

___5.5.2 TCP Wrapper 기본 설정

5.6 프로세스 모니터링

___5.6.1 ps 명령어를 통한 프로세스 모니터링

___5.6.2 top 명령어를 통한 프로세스와 시스템 모니터링

5.7 바이러스 대책

___5.7.1 Clam AntiVirus 설치

___5.7.2 바이러스 데이터베이스 업데이트

___5.7.3 바이러스 스캔

▣ 6장: 파일 시스템 보안

6.1 퍼미션

___6.1.1 소유자와 소유 그룹

___6.1.2 접근 권한

___6.1.3 접근 권한 변경

___6.1.4 SUID, SGID

___6.1.5 Sticky Bit

___6.1.6 기본 접근 권한

6.2 ACL

___6.2.1 ACL 개요

___6.2.2 ACL 설정

6.3 파일과 파일 시스템 암호화

___6.3.1 GnuPG를 이용한 파일 암호화

___6.3.2 파일 시스템의 암호화

▣ 7장: 네트워크 보안

7.1 네트워크 기본 설정

___7.1.1 네트워크 설정 파일

___7.1.2 /etc/hosts

___7.1.4 네트워크 탐지 대책

7.2 방화벽

___7.2.1 패킷 필터링 방법

___7.2.2 체인과 테이블

___7.2.3 iptables 명령

___7.2.4 기본적인 패킷 필터링 설정

___7.2.5 iptables 응용

___7.2.6 ip6tables 명령

___7.2.7 CUI 툴을 이용한 패킷 필터링 설정

▣ 8장: SELinux

8.1 SELinux 개요

___8.1.1 SELinux 기본 개념

___8.1.2 보안 컨텍스트(Security Context)

___8.1.3 동작 모드

___8.1.4 정책

8.2 SELinux 설정

___8.2.1 논리 매개변수 설정

___8.2.2 파일 보안 컨텍스트 변경

___8.2.3 파일 복사와 백업

▣ 9장: 시스템 로그 관리

9.1 시스템 로그 개요

___9.1.1 로그 저장 구조

___9.1.2 syslog 설정

___9.1.3 rsyslog 설정

___9.1.4 로그 서버 설정

___9.1.5 로그 로테이션

9.2 로그 모니터링

___9.2.1 로그 파일 모니터링

___9.2.2 logwatch

___9.2.3 swatch

▣ 10장: 보안 체크와 침입 탐지

10.1 포트 스캔과 패킷 캡처

___10.1.1 nmap

___10.1.2 tcpdump

10.2 Tripwire

___10.2.1 Tripwire 설치

___10.2.2 Tripwire 설정

___10.2.3 Tripwire 운영

10.3 Rootkit Hunter와 fail2ban 사용

___10.3.1 Rootkit Hunter

___10.3.2 fail2ban

▣ 11장: DNS 서버 보안

11.1 DNS 기본

___11.1.1 이름 확인

___11.1.2 DNS 구조

___11.1.3 DNS 서버 용어

___11.1.4 DNS 클라이언트 명령

11.2 BIND 기본 설정

___11.2.1 BIND 설치

___11.2.2 rndc 명령

___11.2.3 BIND 설정 파일

___11.2.4 BIND 로그

11.3 캐시 서버 설정

___11.3.1 named.conf 설정

11.4 존 서버 기본 설정

___11.4.1 named.conf 설정

___11.4.2 존 파일 형식

___11.4.3 영역 전송 제한

11.5 보다 안전한 BIND 설정과 운영

___11.5.1 버전 표시

___11.5.2 TSIG

___11.5.3 DNSSEC

▣ 12장: 웹 서버 보안

12.1 아파치 기본

___12.1.1 웹 서버 구조

___12.1.2 아파치 설치 및 기본

___12.1.3 웹 보안 요점

12.2 아파치의 안전한 설정과 운영

___12.2.1 httpd.conf 기본 설정

___12.2.2 httpd.conf 파일 주요 설정

___12.2.3 외부 설정 파일

___12.2.4 아파치 로그

___12.2.5 httpd.conf 기타 설정

12.3 사용자 인증과 호스트 기반 접근 제어

___12.3.1 기본 인증

___12.3.2 다이제스트 인증

___12.3.3 호스트 기반 접근 제어

12.4 SSL/TLS 설정

___12.4.1 SSL/TLS 설치 및 설정

▣ 13장: 메일 서버 보안

13.1 메일 서버 기초

___13.1.1 메일 서버 구조

___13.1.2 Postfix 설치 및 기본

___13.1.3 Dovecot 설치 및 기본

___13.1.4 메일 서버 보안 요점

13.2 안전한 Postfix 설정

___13.2.1 Postfix 기본 설정

___13.2.2 main.cf 주요 설정

___13.2.3 설정 반영 및 확인

___13.2.4 SMTP 인증

___13.2.5 SSL/TLS 사용

___13.2.6 OP25B 지원

___13.2.7 Postfix 로그

13.3 POP/IMAP

___13.3.1 Dovecot 기본 설정

___13.3.2 POP/IMAP over SSL

▣ 14장: FTP 서버 보안

14.1 FTP 기본

___14.1.1 FTP 프로토콜

___14.1.2 FTP 클라이언트 lftp

14.2 vsftpd 설정

___14.2.1 vsftpd 기본 설정

___14.2.2 사용자 설정

___14.2.3 익명 FTP

___14.2.4 FTPS

___14.2.5 vsftpd 로그

▣ 15장: SSH

15.1 SSH 기본

___15.1.1 SSH의 이점

___15.1.2 호스트 인증

___15.1.3 사용자 인증

___15.1.4 공개 키 생성

15.2 OpenSSH 서버

___15.2.1 SSH 서버 기본 설정

___15.2.2 안전한 SSH 서버 설정

15.3 SSH 클라이언트

___15.3.1 SSH 원격 로그인

___15.3.2 SSH 원격 복사

___15.3.3 sftp

___15.3.4 포트 포워딩

___15.3.5 SSH Agent

___15.3.6 SSH 클라이언트 설정

▣ 부록: 서버 보안 체크리스트

댓글목록0